OnLive żyje!

18 czerwca 2010, 12:00Wczoraj, 17 czerwca, uruchomiono serwis OnLive, który zapewnia streaming gier wideo w czasie rzeczywistym. O serwisie i szczegółach jego działania pisaliśmy przed kilkoma miesiącami. Wielu powątpiewało, czy w ogóle on powstanie. Tymczasem został uruchomiony, a pierwsze wrażenia są niezwykle obiecujące.

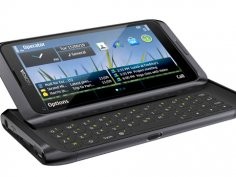

Analityk napomina prezesów Nokii i Microsoftu

3 lutego 2011, 10:59Starszy analityk Berenberg Banku wezwał Microsoft i Nokię do połączenia sił na rynku smartfone'ów i zawarcia umowy dotyczącej Windows Phone 7. W otwartym liście, opublikowanym na łamach Financial Times, Adnaan Ahmad zauważa, że rynkowa sytuacja zaczęła przerastać obie firmy.

Dwie pierwsze Nokie z Windows Phone

26 października 2011, 10:47Nokia zaprezentowała dwa pierwsze telefony z systemem Windows Phone. Smartfony Lumia 800 i Lumia 710 już w przyszłym miesiącu trafią do sklepów we Francji, Niemczech, Wielkiej Brytanii, Włoszech, Hiszpanii i Holandii. Zwykle pomiędzy premierą a sprzedażą nowych urządzeń Nokii mijało więcej czasu.

Microsoft kupuje producenta wyświetlaczy dotykowych

10 lipca 2012, 10:18Microsoft kupi Perceptive Pixel (PPI), producenta dużych wyświetlaczy dotykowych, produkowanych z myślą klientach biznesowych

Wkrótce koniec sprzedaży Symbiana

13 czerwca 2013, 07:45W ciągu najbliższych kilku tygodni Nokia zaprzestanie sprzedaży smartfonów z systemem Symbian. Fińska firma skupi się całkowicie na urządzeniach na platformie Microsoftu.

Klawiatura do wszystkiego

17 września 2014, 10:26Microsoft wyprodukował uniwersalną klawiaturę, która współpracuje z systemami Windows, Android oraz iOS. Koncern ma nadzieję, że skorzysta z popularności konkurencyjnych systemów operacyjnych.

Microsoft chce przestrzegania standardów

18 czerwca 2015, 13:04Przez wiele lat jednym z głównym problemów internetu była niekompatybilność przeglądarek. Właściciel najpopularniejszej z nich – Microsoft – stosował własne rozwiązania, które często były odmienne od proponowanych standardów. Wydaje się, że taka taktyka odeszła do przeszłości.

Microsoft o procesorze HoloLens

24 sierpnia 2016, 09:05Microsoft zdradził pierwsze szczegóły na temat procesora dla HoloLens. Produkowany przez TSMC 28-nanometrowy układ wykorzystuje 24 rdzenie Tensilica DSP, 8 megabajtów cache'u i 65 milionów tranzystorów

Krytyczna dziura w VLC Media Player

23 lipca 2019, 09:51Niemiecka agencja bezpieczeństwa cyfrowego CERT-Bund ostrzega o krytycznym błędzie w odtwarzaczu VLC Media Player. Luka pozwala napastnikowi na uzyskanie dostępu do komputera oraz modyfikowanie jego zawartości. Na razie nie zauważono, by prowadzone były ataki na tę dziurę, jednak z pewnością, po upublicznieniu informacji o jej istnieniu, w najbliższych dniach pojawi się szkodliwy kod ją wykorzystujący.

Notebooki Toshiby dla graczy

21 czerwca 2006, 10:45W ofercie Toshiby pojawiły się trzy nowe wysoko wydajne modele notebooków z serii P100. Są one przeznaczone dla zapalonych graczy i miłośników multimediów. Komputery można kupić tylko za pośrednictwem witryny ToshibaDirect.com. Wszystkie trzy nowe modele - Satellite P100-ST9012, Satellite P100-ST9412 i Satellite P100-ST9612 - wyposażono w 17-calowy ekran panoramiczny.